103

103

최근 리눅스 서버 대상 보안 위협 및 계정 탈취 기반 공격 시도가 증가함에 따라, EPP 서버 운영 환경에 대한 보안 점검 및 설정 검토를 권고드립니다.

■ 필수 권고 조치 (우선 적용)

- 2차 인증: 관리자 계정 MFA(OTP) 인증 적용 또는 메일 서버 연동 설정

- 허용 IP 기반 통제: 관리 콘솔 및 SSH 접근 IP 제한

- 계정관리: 기존 관리자 PW 변경, root 계정 PW 변경 및 직접 로그인 제한

- S/W 최신화: EPP 최신 버전 업데이트 권고 (2026년 4월 이후 최신 버전 적용)

■ 주요 점검/조치 사항

• OS 보안

: SSH 포트 변경, 방화벽 설정, 불필요 포트/서비스 차단 등

• EPP 보안

: 로그인 계정 OTP 적용 권장, EPP 최신 업데이트

■ 패치 개요

- 목적: EPP 제품 보안 강화

- 내용: 소프트웨어 배포 기능 보안 강화

- 대상: EPP Management 전 버전

■ 패치 정보

• 적용 버전

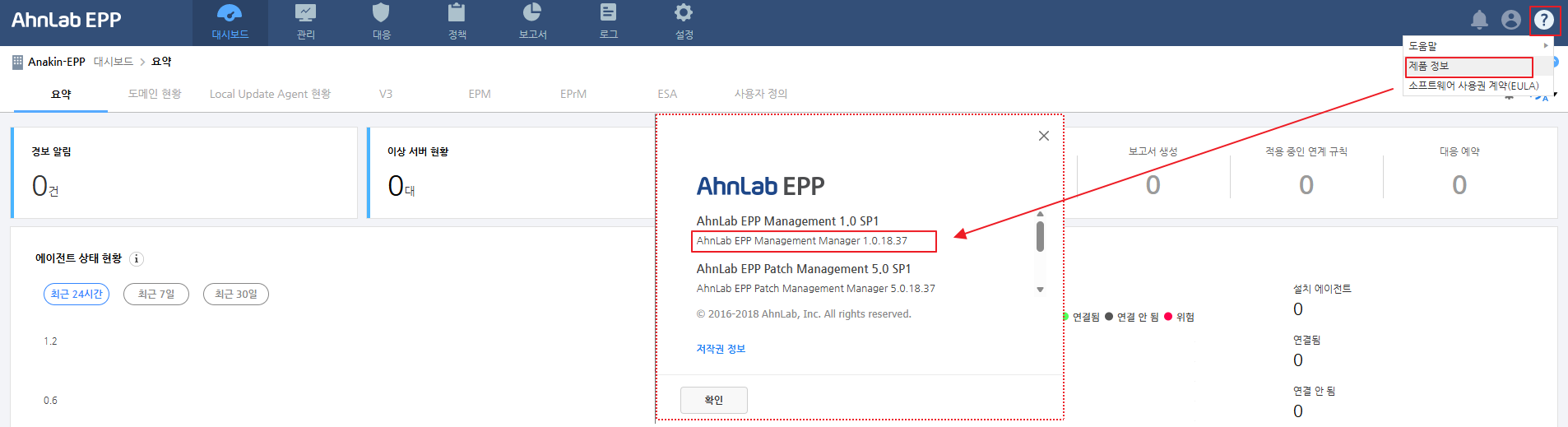

: EPP 1.0.18.37 이상

: EPP 1.0.19.39 이상

: EPP 1.0.20.29 이상

• 배포 일정: 2026년 4월 8일

※ 버전 확인: EPP 콘솔 접속 → (?) 아이콘 → 제품 정보 확인

■ 조치 가이드

1. EPP WEB 관리자 계정 및 로그인 보안 강화

- 계정명에 admin, manager, epp 포함 금지

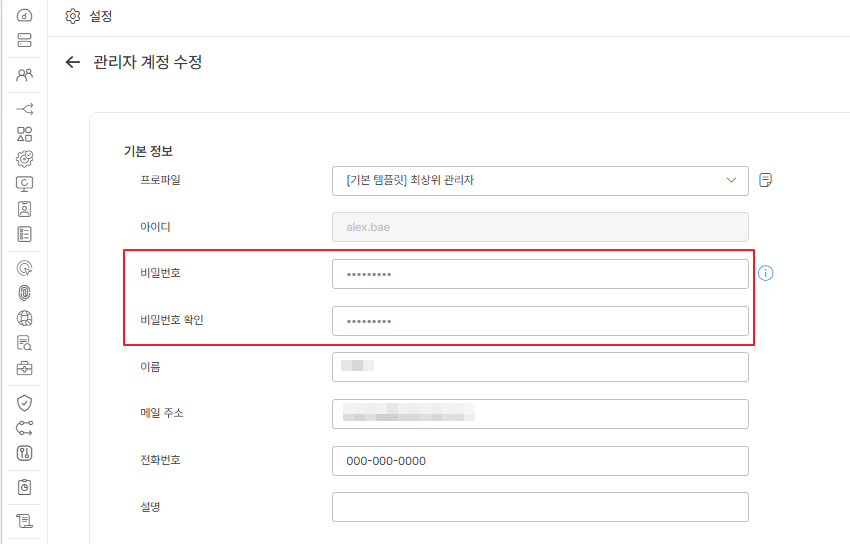

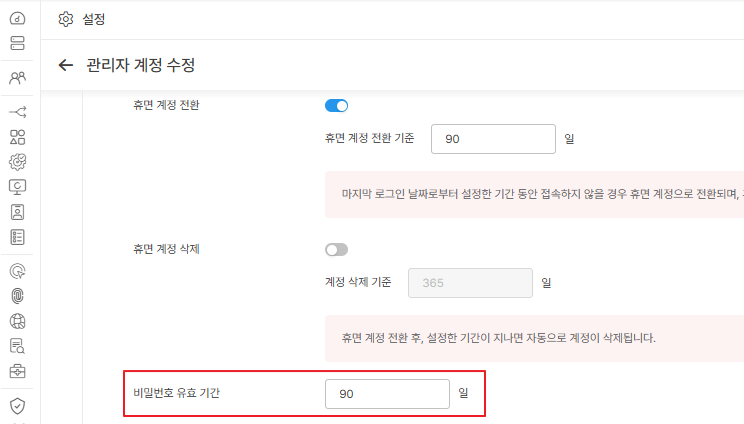

- 관리자 패스워드 변경 / 비밀번호 유효기간 : 권장 30일 (*기본 90일)

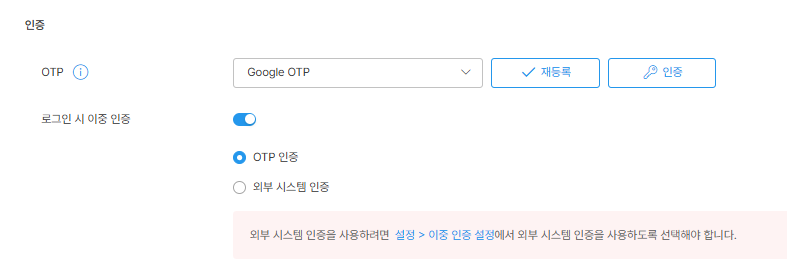

- 로그인 시 이중 인증(MFA) 사용 : GogleOTP (권장) or Mail OTP(메일서버설정 필요)

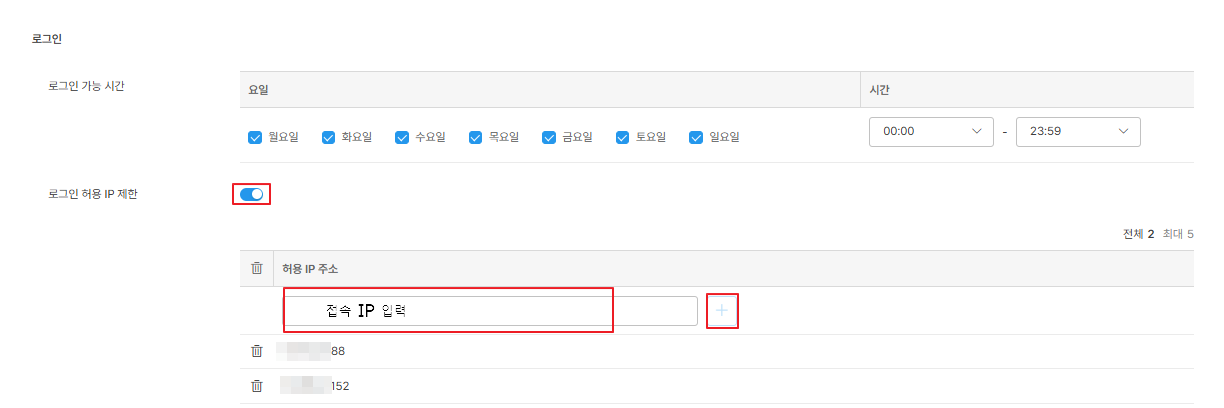

- 로그인 허용 IP 제한 : 관리자 PC의 IP 개별 허용 IP로 필수 등록

2. EPP Server (Linux) 기본 보안 강화

※ 아래 명령어는 Rocky Linux 8.10 / Rocky Linux 9.4, 9.6 기준입니다.

조치 편의성 향상을 위해 자동 조치 스크립트를 아래 경로에 공유드립니다. 패스워드는 SCK SC사업실로 문의해 주시기 바랍니다.

① 관리자 패스워드 변경 (정기적 변경 및 유사 패스워드 사용 금지)

# root 패스워드 변경

passwd root

# 특정 계정 패스워드 변경 (예: eppadmin)

passwd eppadmin

①-1 ) 패스워드 복잡도 설정 (pwquality.conf)

vi /etc/security/pwquality.conf

minlen = 12 # 최소 12자

dcredit = -1 # 숫자 1개 이상 필수

ucredit = -1 # 대문자 1개 이상 필수

lcredit = -1 # 소문자 1개 이상 필수

ocredit = -1 # 특수문자 1개 이상 필수

difok = 5 # 이전 패스워드와 5자 이상 달라야 함①-2) 패스워드 유효기간 설정

# 신규 계정 기본값 설정

vi /etc/login.defs

PASS_MAX_DAYS 90 # 최대 사용 기간

PASS_MIN_DAYS 1 # 최소 사용 기간

PASS_WARN_AGE 7 # 만료 7일 전 경고

# 기존 계정에 직접 적용

chage -M 90 eppadmin # 최대 90일

chage -l eppadmin # 설정 확인② SSH 접근 IP 제한 (허용 IP 기반 통제)

Rocky 8.10 / 9.4 / 9.6 공통 — firewalld 사용

# 기존 SSH 전체 허용 제거

firewall-cmd --permanent --remove-service=ssh

# 특정 IP만 SSH 허용 (예: 192.168.1.100)

firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.100" service name="ssh" accept'

# 추가 IP 등록 시 반복 적용

firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.101" service name="ssh" accept'

# 설정 적용 및 확인

firewall-cmd --reload

firewall-cmd --list-all※ Rocky 9에서는 TCP Wrappers(hosts.allow/deny) 미지원 → firewalld만 사용 권장

③ root 계정 직접 SSH 로그인 차단

vi /etc/ssh/sshd_config

PermitRootLogin no # root 직접 로그인 금지

PasswordAuthentication yes # 패스워드 인증 유지

MaxAuthTries 5 # 인증 실패 최대 횟수

# 설정 적용 (Rocky 8.10 / 9.4 / 9.6 동일)

systemctl restart sshd

systemctl status sshd # 서비스 상태 확인⚠️ 주의: 반드시 일반 사용자 계정 생성 및 로그인 테스트 완료 후 root 차단 적용할 것

④ 일반 사용자 계정 생성 및 su 운영 (SSH 로그인 → su - 방식)

# 1) 일반 사용자 계정 생성

useradd svcadmin

passwd svcadmin

# 2) wheel 그룹 추가 (su / sudo 권한 부여)

usermod -aG wheel svcadmin

# 3) wheel 그룹 sudo 활성화 확인

vi /etc/sudoers

# 아래 줄이 주석 해제되어 있어야 함:

%wheel ALL=(ALL) ALL

# 4) SSH 접속 허용 계정 제한 (sshd_config)

vi /etc/ssh/sshd_config

AllowUsers svcadmin # 이 계정만 SSH 접속 허용

systemctl restart sshd

# 5) 접속 후 root 전환 순서

ssh svcadmin@<server_ip> # SSH 로그인

su - # root 전환 (root 패스워드 입력)

EPPM Server 보안 강화

- EPP 최신 버전 업데이트 권고 (2026년 4월 이후 최신 버전 적용) → 업데이트 지원은 제품 구입처(파트너사)를 통해 요청 바랍니다.

※ 상세 보안 가이드는 별도 문의 시 제공 가능합니다.

보안 위협 증가 추세에 따라 사전 점검 및 대응이 중요한 만큼 적극적인 전파 및 조치 유도 부탁드립니다.